什麼是 Elastic Security SIEM 及其核心價值?

Elastic Security 是一套高品質的資安防禦平台,旨在協助企業快速部署 SIEM (安全資訊事件管理) 與 EDR。其核心定義在於整合數據採集與行為分析:透過 Beats 工具從端點蒐集 Log 與網路流量,並在 Kibana 介面中進行關聯分析。其技術優勢在於:1. 威脅偵測與狩獵:利用 MITRE ATT&CK 框架應用 辨識攻擊階段;2. DBI (動態二進位插裝) 技術:在程式執行時即時攔截異常記憶體操作,防範 Zero-day 漏洞。透過這套 Elastic Security Quick Start 流程,資安團隊能實現自動化告警與精確的威脅響應,大幅提升整體的網路安全韌性。

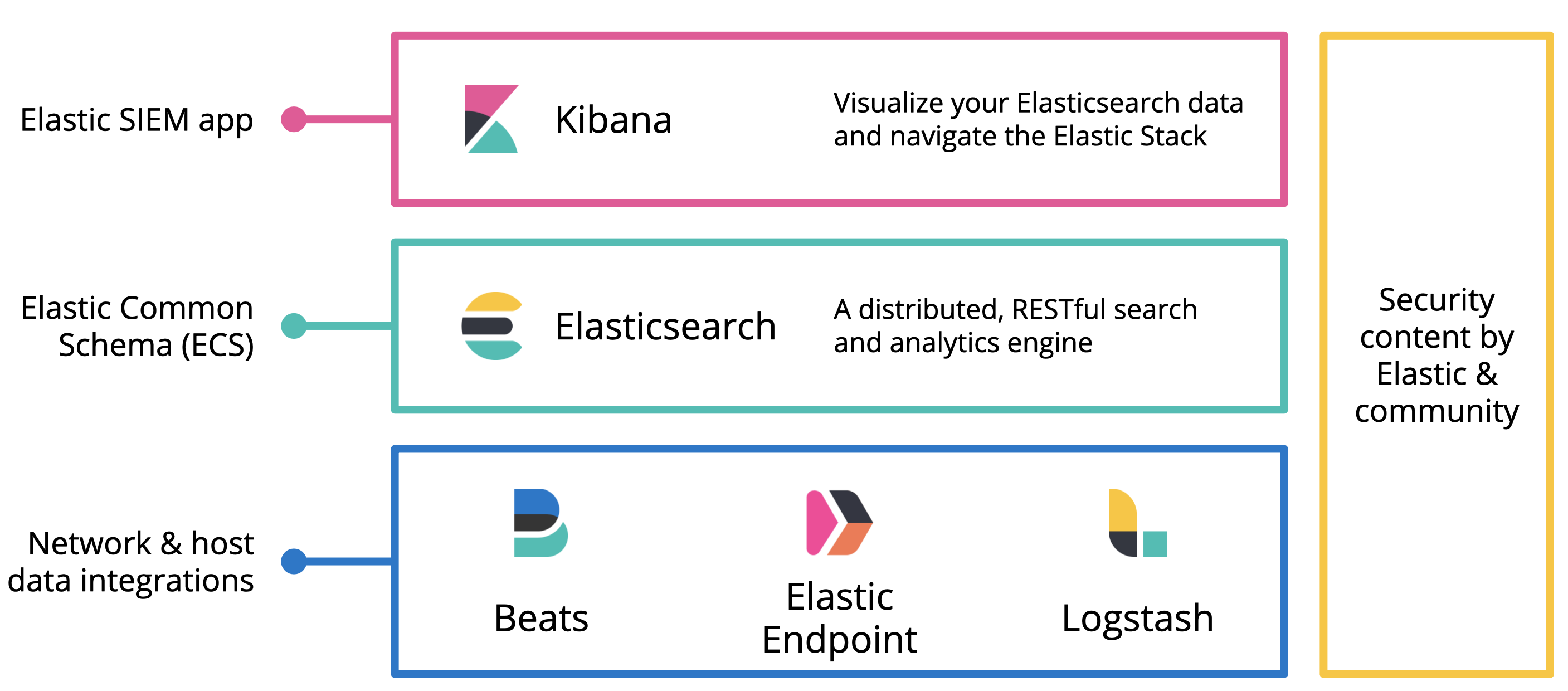

前幾篇文章介紹了怎麼透過 Kibana 加入 APM、Logs、Metrics 到 Elasticsearch 中,這篇文章會是 Kibana 介面上的最後一片拼圖 Security 的部分,主要是透過高品質的數據採集與分析,打造一套基於 Elastic Stack 的 SIEM (安全資訊事件管理) 平台。

點選下圖箭頭就可以開始加入資料

SIEM:資安數據的智慧過濾器

高品質的 SIEM 體系應具備自動化過濾噪音的能力。透過 Beats 採集端點數據,並在 Elasticsearch 中進行關聯分析,資安人員能從海量事件中實踐「斷捨離」——捨棄無效的正常登入紀錄,回歸到真正的威脅偵測。

SIEM 彙整並監控各種伺服器的日誌、網路安全資訊,像是防火牆、網路流量、路由器的紀錄等等,然後產生報表,SIEM 架構可以簡單分成三個部分:

- Beats(connector): 事件收集器

- Kibana + Elasticsearch(logger management): 日誌管理系統

- Kibana(correlation): 事件關連分析平台

Beats

Beats 可以安裝在 server 上協助傳送資訊到 Elasticsearch 或 Logstash,除了這次要用到的 以外還有一堆很厲害的 beat 系列工具,這次跟安全事件相關的有 Winlogbeat、Auditbeat、Packetbeat,這次只有安裝前面兩個。

使用 Beats 的步驟也很簡單,跟之前介紹得差不多,就是

- 下載後解壓縮

- 設定相關配置檔 (

${XXX}beat.yml) - 啟動 (

./${XXX}beat.exe -e) - 需要常駐在背景跑才需要註冊服務。

- 到 kibana Dashboard 查看 Dashboard

Winlogbeat 安裝後的 Dashboard: 紀錄事件

Auditbeat 安裝後的 Dashboard: 紀錄執行了哪些程式

Elastic Endpoint Security

這個功能目前還在 Beta 中,分成兩方面去做 Endpoint Security

- 威脅偵測 Exploits

- 對手威脅行為偵測 Adversary Behavior Detection

使用上也是按照官方文件進行安裝,然後進行 elastic-agent.yml 的配置,不過預設的配置檔看起來是給 linunx 用的,這個部分就沒測試,不過介面看起來相關規則都可以進一步新增,官方目前也有提供一些預設的規則範例可以參考。

可以新增偵測的相關規則

漏洞防範:深入理解 DBI 技術

威脅偵測 (Exploits) 是防禦的第一道防線。Elastic Endpoint Security 的 Sensor 使用了進階的 DBI (Dynamic Binary Instrumentation) 技術。

偵測出底下幾種類別的威脅:

- 漏洞 (Exploits): 漏洞防範的規則預設會被應用在瀏覽器、MS Office、Adobe Reader、Java

- Critical API: 監控是否有被執行

- Header Protection: PE header 是不是有被嘗試讀取

- Macro Protection: MS Office 是否嘗試執行 VBA Macro

- Return Heap: Heap 記憶體內容是否有被嘗試 return

- Return Oriented Programming (ROP) Chain: 是否嘗試執行被保護的 function

- Shellcode Threats: 偵測是否有 thread 的開始位置不在目前模組中

- Stack Memory: 是否嘗試修改 Stack 分頁檔

- Stack Pivot: 是否有 thread stack 被攔截

- UNC Path: Universal Name Convention (UNC) 路徑是否有被使用

- 惡意程式 (Malware): 會透過機器學習算出來的分數來預防

- 黑名單 (Blacklist): 像是 andriod 預設無法安裝不是 Google Market 的 APK

- 直接用副檔名排除,像是 .dll 等

- 憑證存取 (Credential Access): 是否有被嘗試存取任何憑證

- 特權提升 (Privilege Escalation): 是否有偷用額外的權限

- 處理程序注入 (Process Injection): 不用執行檔案靠漏洞就可以把想執行的程式植入,像是 SQL Injection?

- 勒索軟體 (Ransomware)

DBI 技術的防禦意義

DBI 允許 Sensor 在二進位程式執行時即時注入監控程式碼。這意謂著即使是未知的漏洞攻擊(Zero-day),只要其展現出不尋常的記憶體操作(如 Stack Pivot 或 ROP Chain),Sensor 就能在攻擊發生的當下進行精確攔截。這對於保護瀏覽器、Office 軟體等常態性受攻擊面至關重要。

對手威脅行為偵測:MITRE ATT&CK 框架實踐

要找出潛伏在系統中的威脅,我們需要一套共同語言。MITRE ATT&CK 框架 正是這套標準。

至於怎麼找出並對手的威脅行為,MITRE 有提出 ATT&CK 這套資安框架,透過這套框架找出對手可能的戰略、戰術、流程,也能協助 EDR (Endpoint Detection and Response) 工具的評估與測試。

- A(Adversarial): 對抗性的攻擊者

- T(Tactics): 戰略

- T(Technical): 技術手法

- CK(Common knowledge): 通用的知識庫

ATT&CK 的核心概念在把常見的威脅的行為分成

階段

活動

主要會有以下的幾個大階段與行為:入侵初期(Initial Access)

持續潛伏(Persistence): 嘗試維持自己在重開機之後仍能存活

執行(Execution): 嘗試執行惡意程式

權限提升(Privilege Escalation): 嘗試得到更高權限,像是 root 或是 admin

防禦逃脫(Defense Evasion): 嘗試躲過掃描

憑證存取(Credential Access): 嘗試存取密碼及憑證

發現(Discovery): 嘗試了解系統環境

橫向移動(Lateral Movement): 邊移動邊在尋找最終攻擊目標

收集(Collection): 是否有常識蒐集資料的行為

命令與控制(Command and Control): 是否嘗試控制還原系統

滲出(Exfiltration): 嘗試偷資料

衝擊(Impact):試圖控制、中斷、摧毀系統與資料

ATT&CK 與 Elastic Security 的映射

在 Elastic Security 的介面中,偵測規則(Detection Rules)與 MITRE ATT&CK 的戰術(Tactics)與技術(Techniques)具有深度映射關係。例如:

- 橫向移動 (Lateral Movement): 偵測異常的 SMB 存取行為。

- 持續潛伏 (Persistence): 監控註冊表 (Registry) 或啟動項的非預期變動。

透過這種映射,威脅狩獵 (Threat Hunting) 不再是大海撈針,而是能根據框架指引,有系統地檢視攻擊者的每一個階段。

FAQ:Elastic Security 與威脅偵測常見問題

Q1:一個高品質的 SIEM 系統應該由哪些部分構成?

A:根據 Kibana SIEM 部署 實務,高品質的 SIEM 包含三個核心層次:1. 數據採集層(如 Beats),負責從伺服器、網路設備與端點抓取數據;2. 儲存與解析層(如 Elasticsearch),確保海量數據能被快速索引與檢索;3. 分析與可視化層(如 Kibana),提供關聯分析工具、預建的儀表板與威脅映射功能。

Q2:為什麼在資安防禦中要強調 MITRE ATT&CK 框架的應用?

A:MITRE ATT&CK 框架應用 的最大價值在於提供「共同語言」。它將攻擊者的行為標準化,讓資安團隊不再只是盲目地阻擋病毒,而是能理解攻擊者目前處於哪個階段(如:是在嘗試「權限提升」還是準備「數據滲出」)。透過將偵測規則與框架對齊,企業能清楚識別自身的防禦盲點,並進行有針對性的優化。

Q3:DBI 技術原理是如何在不依賴特徵碼的情況下攔截漏洞?

A:DBI 技術原理 在於「行為監控」而非「靜態掃描」。它會在二進位程式碼執行時,監控其對記憶體與 API 的調用。當攻擊者嘗試利用緩衝區溢位進行「Stack Pivot」(移動堆疊指標)或建構「ROP Chain」(返回導向編程)時,這些行為在正常程式中極少出現。DBI 能在這些異常行為發生的一瞬間進行攔截,即使這是歷史上從未出現過的 Zero-day 攻擊也同樣有效。

結語:通往高品質資安防禦的捷徑

掌握 Elastic Security,本質上是學會利用數據與框架來對抗日益複雜的攻擊。透過 SIEM 自動化 與 EDR 調查 工具的整合,企業能以最低的人力成本,實現最高效率的威脅回應。無論是處理勒索軟體預防還是深入的行為分析,Elastic Stack 都能提供高品質、全方位的資安保障。