什麼是 Elastic Endgame?

Elastic Endgame 是一款高品質的端點防護技術解決方案,旨在提供預防、偵測與回應 (EPP + EDR) 的一體化服務。其核心價值在於與 Elastic Stack SIEM 整合,透過 Elastic Beats 蒐集安全性導向的資料,並利用 EQL (Event Query Language) 進行精準的威脅偵測實戰。Endgame 引入了智慧助理 Artemis,讓資安人員能以自然語言指令(如搜尋特定程序)快速獲取洞察。透過部署 Sensor Profile,企業能即時追蹤攻擊發生的先後順序、流量變化及檔案影響範圍,從而實現高品質的資安產品體驗與主動式網路安全防禦。

在當今數位威脅日益進化的環境中,企業對於主動式威脅偵測與端點防護技術的需求日益迫切。Elastic Endgame 的解決方案正是針對此痛點而生,它不僅提供強大的預防、偵測與回應能力,更透過深度Elastic Stack SIEM 整合,實現資安事件的全面可視化與智慧分析。

這種整合性的資安產品體驗,確保了企業能夠即時應對各種複雜的網路攻擊,從而有效提升整體網路安全防禦韌性。

端點防護產品簡介

像前幾篇文章中介紹的,Elastic Beats 其實蒐集了各式各樣的資料,涵蓋網路封包、Log、指標、Audit 資訊等等安全性導向 (Security-Oriented) 的資料,這就是 Elastic Endgame 教學 的基礎。終端安全防護自然而然就成為 Elastic 其中一個產品線,2019 Elastic 更宣布買下了終端安全的資安業者 Endgame,宣示了往端點 (Agent-Based) 安全應用發展的決心。

那 Elastic 可以協助我們解決或回答哪些問題?

- 事件或攻擊發生的先後順序?

- 資安事件發生時產生了哪些檔案或是流量?

- 攻擊已經結束了嗎? 還是還在持續?

Endgame 簡介

Endgame 本來就是一家提供端點安全服務解決方案的產品,搭配分析 Elastic Stack SIEM 整合 中統一格式的 ECS (Elastic Common Schema),把原來 Elastic Stack 的功能可以說是完全提升了一個層次。強化了 端點防護技術 的預防、偵測、回應 (EPP + EDR) 功能,這次實際上用起來覺得蠻神奇的。

- 提供 EQL(Event Query Language) 支援: 事件版本的 SQL 的語言

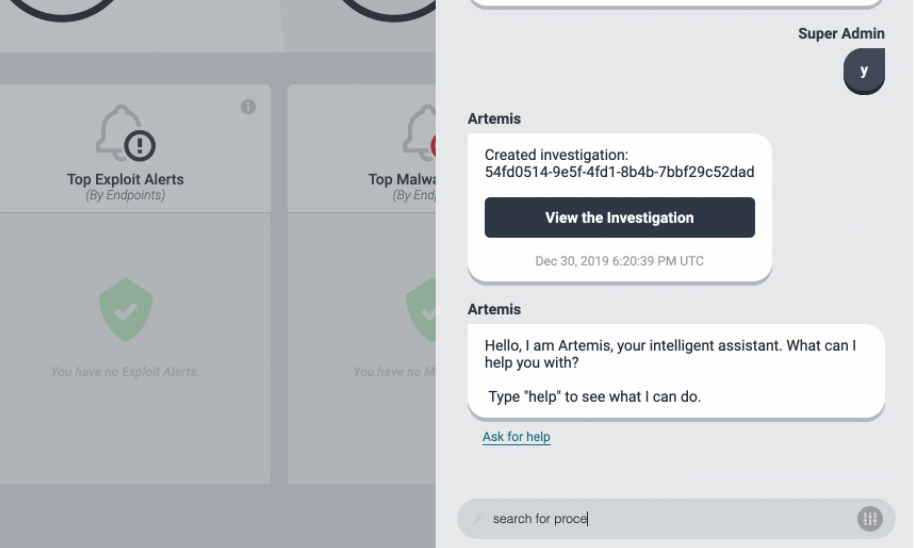

- Artemis: 可以看成是資安版本的 Siri 或是 Google assistant,這讓 資安產品體驗 更加直觀

- 透過直觀自然的指令像是

Find the process wmic.exe就可以找到相關資料 - 透過 Chatbot + 人工智慧解決傳統搜尋介面較比較不友善的問題

- 透過直觀自然的指令像是

透過 Chatbot + 人工智慧解決傳統搜尋介面較比較不友善的問題

EQL

EQL 可以執行簡單的條件判斷和範圍指定,是進行 威脅偵測實戰 的重要工具。

process where sha256=="551d62be381a429bb594c263fc01e8cc9f80bda97ac3787244ef16e3b0c05589"any where timestamp_utc >= "2018-04-01 12:00:0Z" and timestamp_utc <= "2018-04-01 12:05:0Z"

也可以將條件組合成複雜的指令

1 | network where |

使用 Endgame

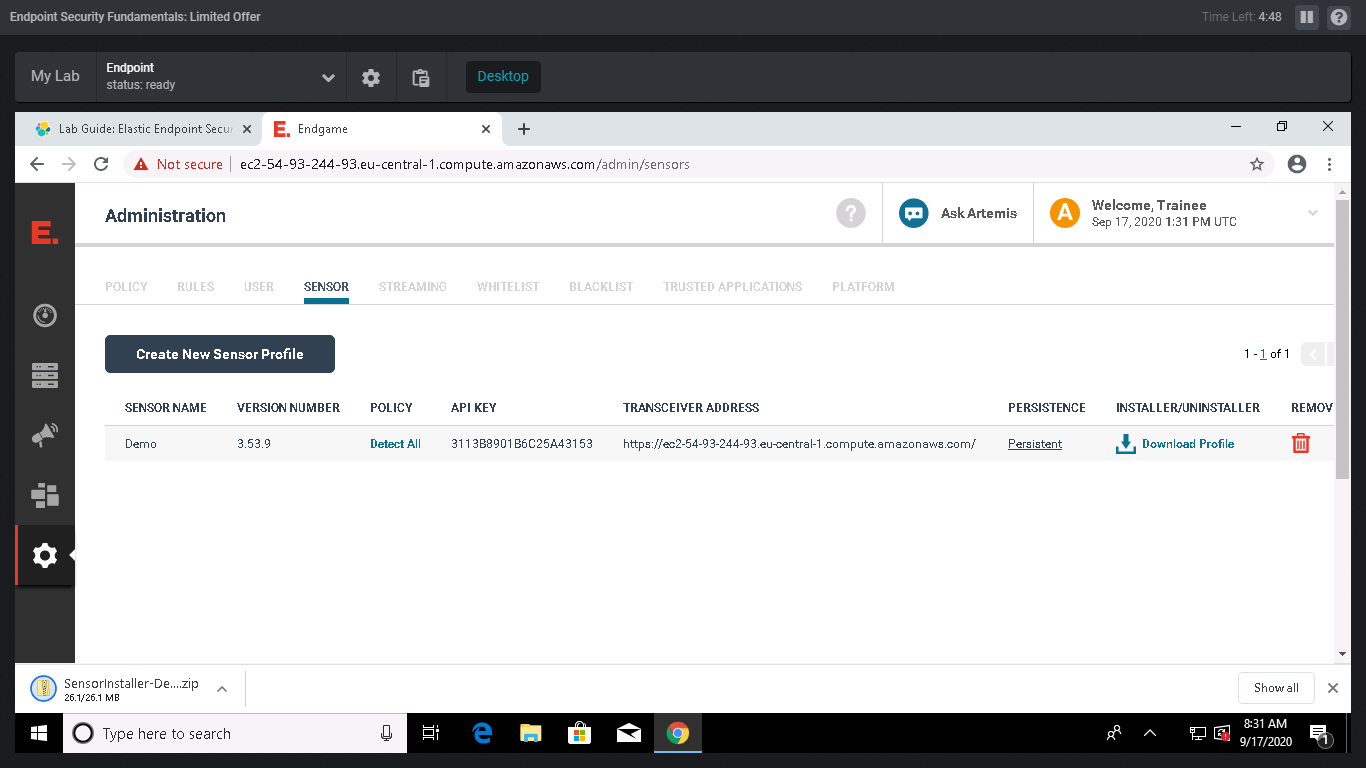

這部分的 Elastic Endgame 教學 示範了如何建立並下載 Sensor Profile。

透過下面的指令,使用剛才建立並下載的 Profile 配置我們的 Sensor:

SensorWindowsInstaller-<profile_name>.exe -c SensorWindowsInstaller-<profile_name>..cfg -k <api_key> -d false -l install.log<profile_name>: 就是剛才建立的名稱<api_key>在建立後產生的 API key

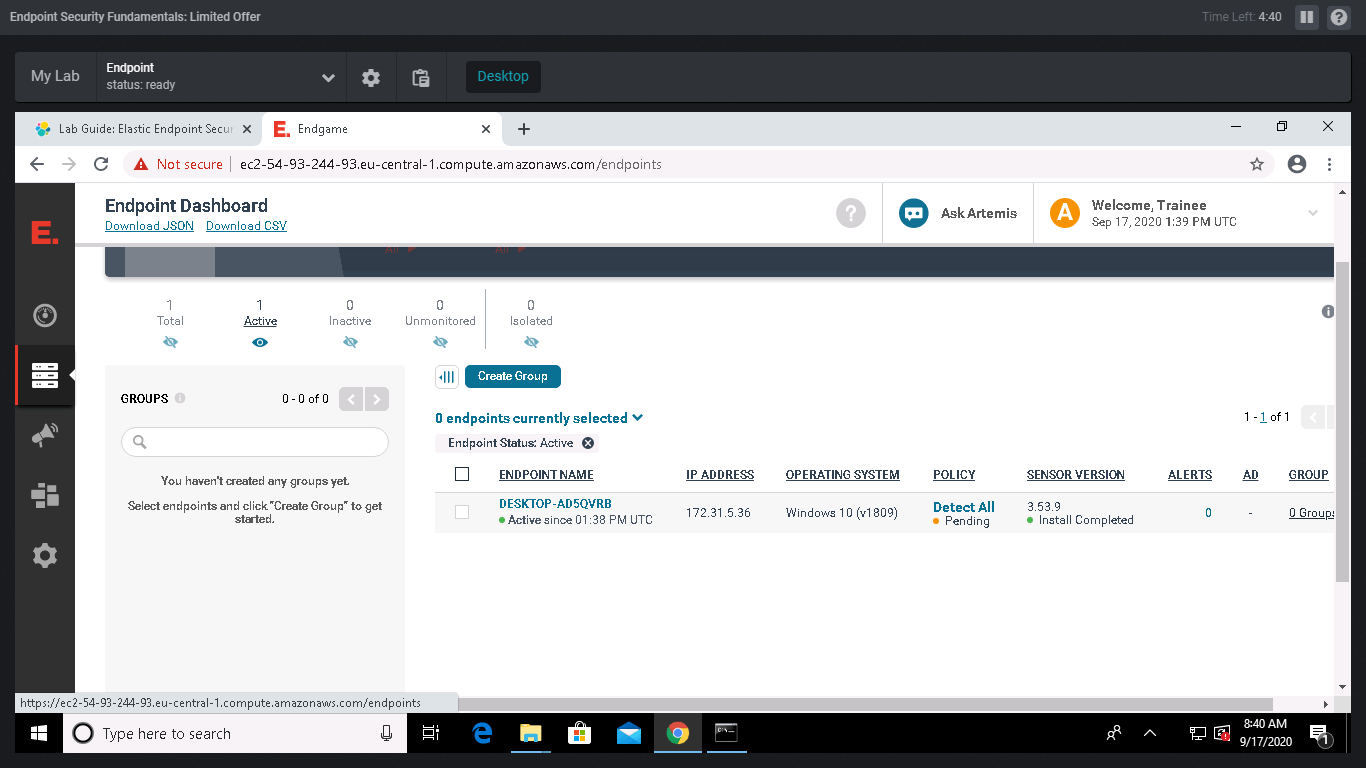

透過剛剛下載的 Profile 配置並啟動 Senser 後會出現在列表

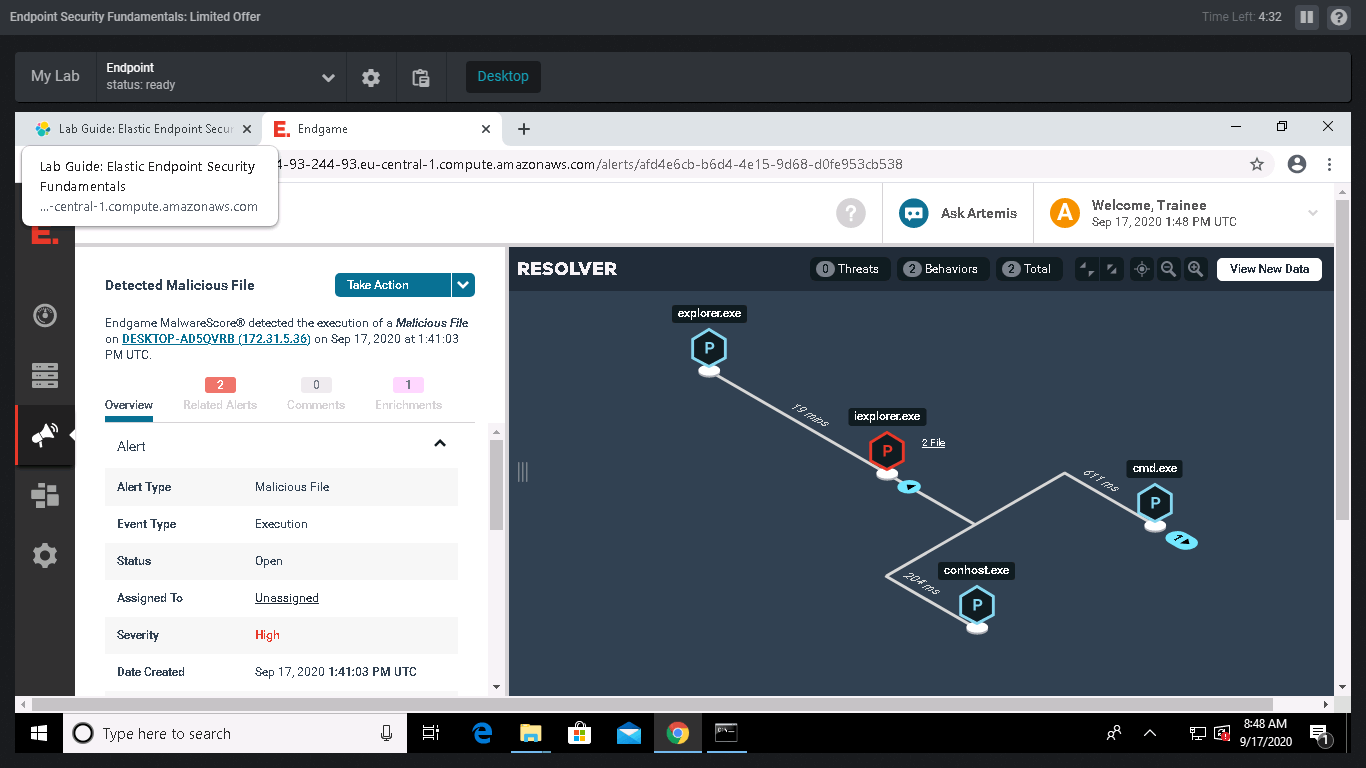

打開偽裝的 IE,會發現開啟 CMD 後跑了很多指令

從 Alert 中查看影響路徑與範圍

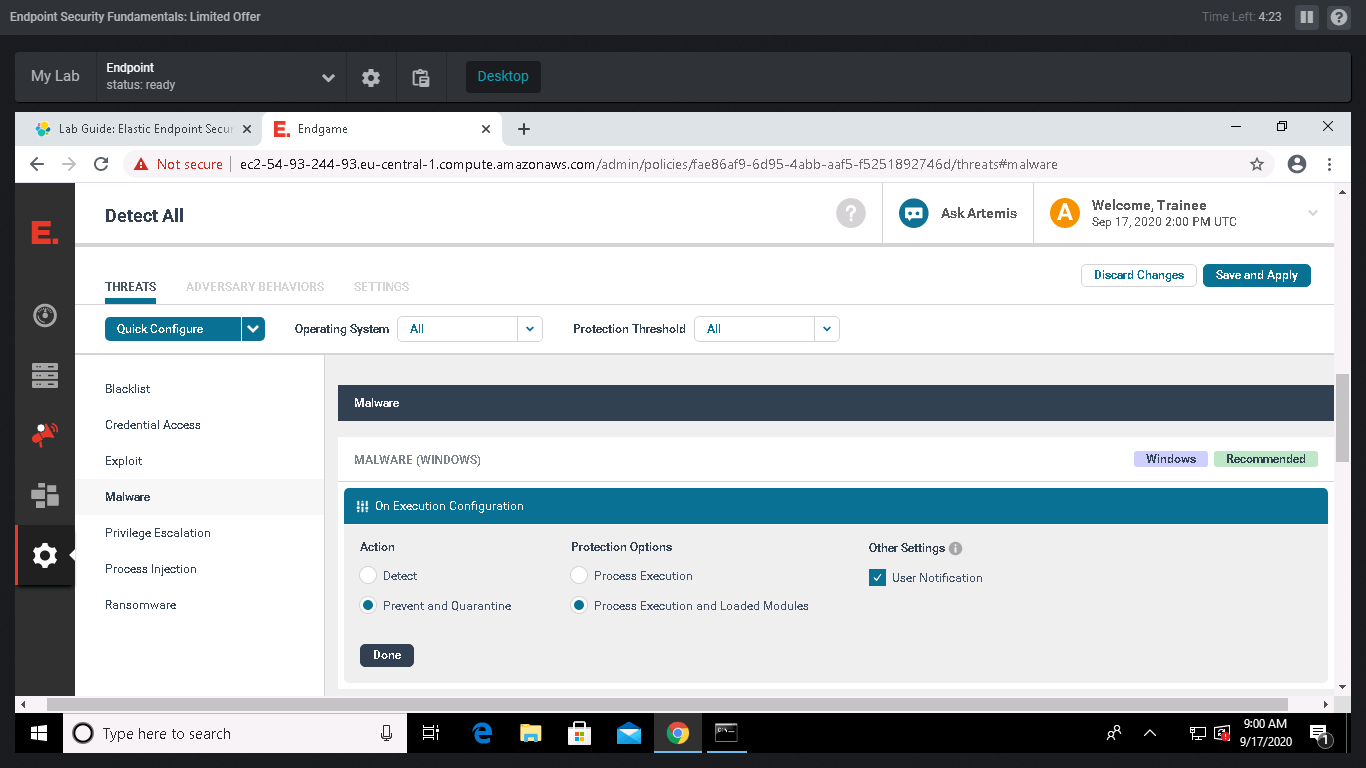

這時候就要設定遇到 Malware 的反應機制,設定阻擋並跳通知

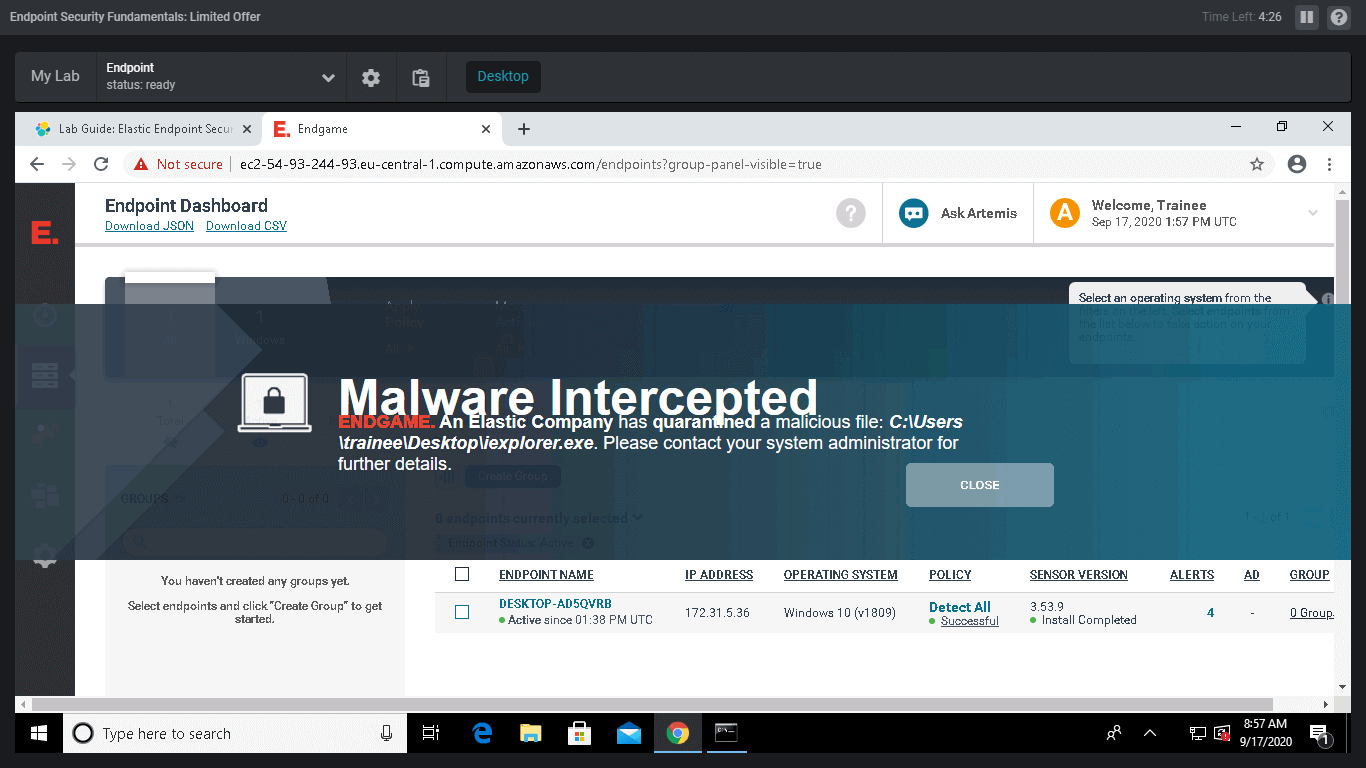

再打開偽裝的 IE、會發現已阻擋

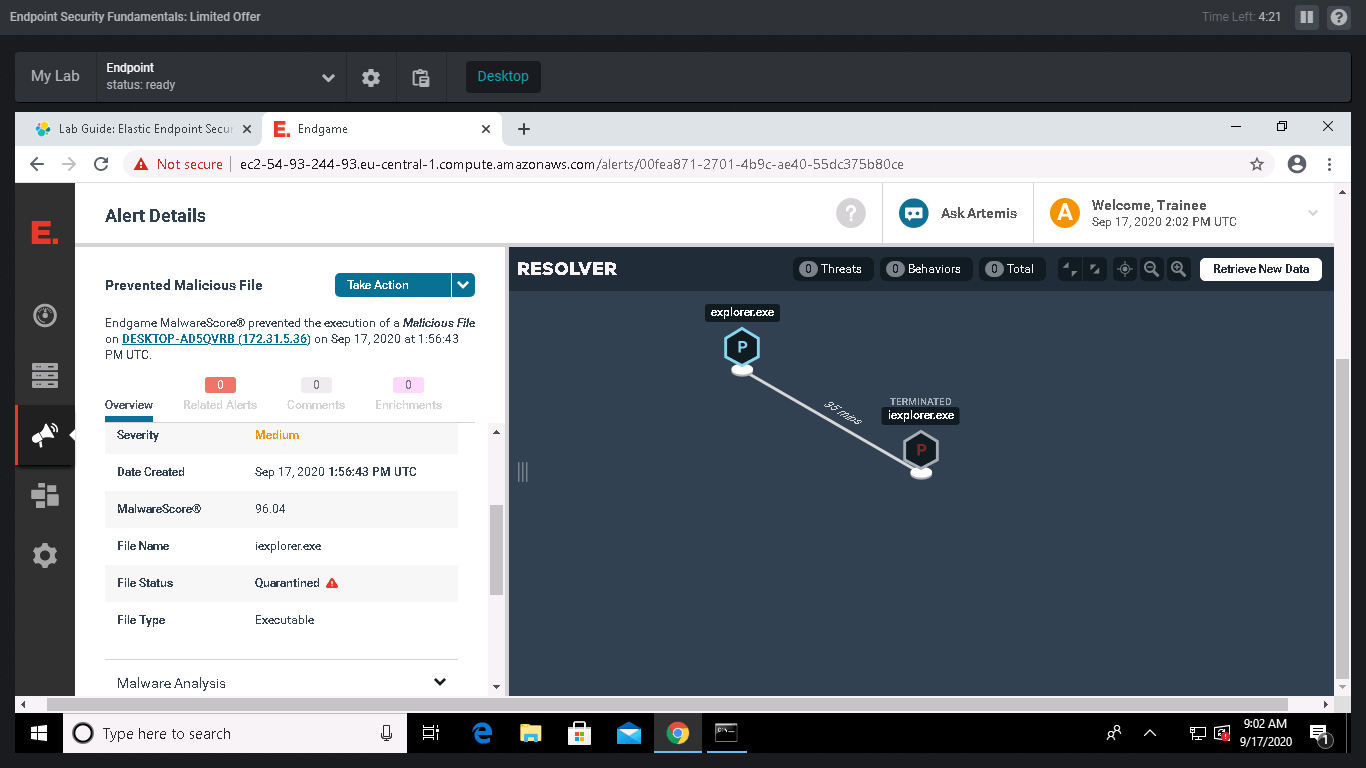

從新的 Alert 可以發現影響路徑與範圍變小

Endgame 體驗心得

Endgame 開發的是端點保護平台,但現在的資安威脅不再只能用單純的 IOCs (Indicators of Compromise) 來描述。這次 資安產品體驗 讓我感受到 Elastic Beats 提供 Security-Oriented 的資料與 SIEM 深度整合後的強大。

完整的紀錄加上檢索引擎,這就是最務實的 端點防護技術 解決方案。

MITRE 提出 ATT&CK 這樣的框架來協助解構複雜的威脅,對買下 Endgame 的 Elastic 來說:

- Elastic Beats 提供 Security-Oriented 的資料

- 深度整合原來既有的 SIEM 上

- 數據與人工智慧的整合

兩個平台的結合可以說是相輔相成如虎添翼,完整的紀錄加上檢索引擎,相信在往後的檢討分析或是針對資安系統的 PDCA 都會有蠻大的幫助,當然完整的生態系可以說是優點也可以說是缺點,缺點大概就是用下去就會因為很方便而很難轉換。

FAQ:Elastic Endgame 端點防護常見問題

Q1:EQL 與傳統資料庫 SQL 在資安應用上有什麼不同?

A:EQL (Event Query Language) 專為「時序事件」設計。與 SQL 專注於表格關聯不同,EQL 擅長描述事件間的先後順序、時間窗口內的重複行為以及複雜的行為模式(如:先開啟 cmd.exe,接著執行 powershell 進行網路連接)。這使得在 威脅偵測實戰 中能更精準地捕捉到對手的行為特徵。

Q2:Artemis 資安助理在實際維運中的價值為何?

A:Artemis 大幅降低了資安分析的門檻。傳統搜尋需要記憶複雜的語法,而 Artemis 讓分析師能以自然語言與系統對話。這不僅提升了 資安產品體驗 的直覺性,更能加速事故響應速度,讓初級分析師也能快速執行如「找出所有具備特定 SHA256 哈希值的程序」等進階任務。

Q3:Elastic Endgame 如何協助應對 ATT&CK 框架中的威脅?

A:透過將端點數據對齊 MITRE ATT&CK 標籤,Elastic Endgame 教學 能幫助團隊識別對手採取的具體戰術與技術。結合 Elastic Stack SIEM 整合,管理者可以從宏觀(全網流量)到微觀(單機程序鏈)全面檢視威脅,並根據攻擊階段自動觸發對應的阻擋策略,實現動態的網路安全防禦。